没有一个系统能够抵御DDoS的干扰,而有许多技术可以用来减少或消除影响。BitMEX称其已经解决了潜在的问题,并一直在昼夜不停地引入额外的检测和响应层,他们也将进行其他努力,以提高负载下的自动化扩展性和进一步隔离关键系统。BitMEX强调,作为上述持续监察和缓解措施的一部分,其安全团队正在审查系统中历史最悠久且因此最脆弱的部分,以简化、解耦、提高性能和隔离系统。同时,其团队正在开发关于宕机、市场暂停、市场恢复和通信的面向公众的协议,在将来其服务出现任何中断的时候,为其用户提供更大的透明度。

(二)DDoS攻击实践

由于我们用于攻击的主机数量较少,严格地讲,我们下面进行的攻击实践应属于DoS攻击(拒绝服务攻击),只有当大量的主机参与攻击时才能称其为DDoS攻击(分布式拒绝服务攻击)。

通过编写程序,我们使用一些主机不断发送大量的数据包到某台自有服务器,希望造成该服务器资源耗尽,以至于宕机崩溃。不过由于发动攻击的主机数量较少,不易达成目标。此类攻击的程序示例在网络上比较多,这里就不再进行更详细的阐述和展示了。

我们也可以使用相关工具来开展攻击——下载pyloris模块来进行DoS中的Slowloris攻击。

在Slowloris攻击中,即使只使用一台PC也有可能使Web服务器陷入瘫痪。分析攻击原因时,通常使用Web服务器的日志,由于头文件分析结束时才记录日志,所以Slowloris攻击不会在日志文件中留下痕迹,这样就很难对其进行探测。正常的HTTP头以/r/n/r/n结束,Web服务器通过查找/r/n/r/n判断HTTP头结束,然后进行分析,处理服务请求。Slowloris攻击使用的HTTP头只以/r/n结尾,所以Web服务器认为HTTP头尚未结束,就无法对HTTP头进行分析,从而继续保持连接。当服务器连接数达到最大值时便无法继续处理新的请求,继而拒绝对外提供服务[12]。

从官网下载的pyloris模块的版本号是3.2,适用于Python 2。我们将其源码进行修改,使其能在Python 3中运行,然后在运行界面中填入要攻击的某自有测试网站的地址和端口:

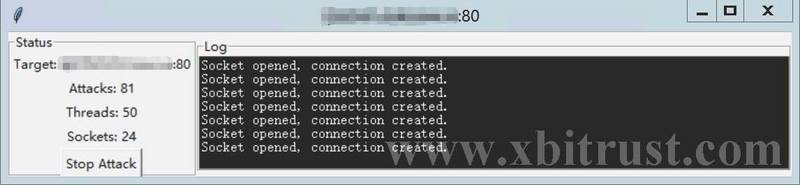

点击“Launch”按钮便可开始攻击。如下图所示,运行界面分为两个区域,Status区域用于显示当前执行的攻击状态,其中Attacks代表当前使用的连接个数,Threads表示目前为止创建的线程数;Log区域显示用于发送攻击的程序日志:

由于篇幅所限,对于以上黑客技术和其他部分技术的综合运用以及相关的安全防护措施,我们将在今后的文章中进行详细的讨论。

参考文献

[1]吴松泽. 基于Web安全的渗透测试技术研究. 哈尔滨师范大学硕士学位论文, 2015. 9-11

[2] 蒲石. Web安全渗透测试研究. 西安电子科技大学硕士学位论文, 2010. 2-17

[3] 钱伟. 网站评估渗透系统的研究与实现. 复旦大学硕士学位论文, 2011. 6-7

[4] 贺瑞强. 木马的攻击及新型的木马检测技术的研究. 西安建筑科技大学硕士学位论文, 2009. 3-18

[5] 谢宗仁. 木马原理分析与实现. 山东大学硕士学位论文, 2009. 16-19

[6] 朱腾绩. 64位Windows木马关键技术研究与实现. 西安理工大学硕士学位论文, 2015. 2

[7]刘成光. 基于木马的网络攻击技术研究. 西北工业大学硕士学位论文,2004. 14

[8] 王津梁. Office漏洞挖掘与分析技术研究. 重庆理工大学硕士学位论文, 2017. 8-9

[9] 宏病毒原理及实现. 百度文库. https://wenku.baidu.com/view/c4f763dfa200a6c30c22590102020740bf1ecd32.html?fr=search

[10] 任皓. 针对WEB服务器的DDoS攻击与防御技术研究. 河北科技大学硕士学位论文, 2019. 9-10

[11] Arthur Hayes. 我们对于3月13日所遭受的DDoS攻击的回应. BitMEX Blog. https://blog.bitmex.com/zh_cn-how-we-are-responding-to-last-weeks-ddos-attacks/

[12] 赵诚文, 郑暎勋. Python黑客攻防入门. 武传海译. 北京: 人民邮电出版社, 2018. 182-183