----------------denyhosts.cfg--------------------------------------

SECURE_LOG = /var/log/secure #ssh 日志文件,它是根据这个文件来判断的,如还有其他的只要更改名字即可,例如将secure改为secure.1等

HOSTS_DENY = /etc/hosts.deny

#控制用户登陆的文件,将多次连接失败的IP添加到此文件,达到屏蔽的作用

PURGE_DENY =

#过多久后清除已经禁止的,我这里为空表示永远不解禁

BLOCK_SERVICE = sshd

#禁止的服务名,如还要添加其他服务,只需添加逗号跟上相应的服务即可

DENY_THRESHOLD_INVALID = 1

#允许无效用户失败的次数

DENY_THRESHOLD_VALID = 2

#允许有效用户登录失败的次数

DENY_THRESHOLD_ROOT = 3

#允许root登录失败的次数

HOSTNAME_LOOKUP=NO

# 是否做域名反解,这里表示不做

ADMIN_EMAIL = 。。。。

#管理员邮件地址,它会给管理员发邮件

DAEMON_LOG = /var/log/denyhosts

#自己的日志文件

其他:

AGE_RESET_VALID=5d #(h表示小时,d表示天,m表示月,w表示周,y表示年)

AGE_RESET_ROOT=25d

AGE_RESET_RESTRICTED=25d

AGE_RESET_INVALID=10d

#用户的登陆失败计数会在多长时间后重置为0

RESET_ON_SUCCESS = yes

#如果一个ip登陆成功后,失败的登陆计数是否重置为0

DAEMON_SLEEP = 30s

#当以后台方式运行时,每读一次日志文件的时间间隔。

DAEMON_PURGE = 1h

#当以后台方式运行时,清除机制在 HOSTS_DENY 中终止旧条目的时间间隔,这个会影响PURGE_DENY的间隔。

将 Denyhost启动脚本添加到自动启动中

# echo '/usr/share/denyhosts/daemon-control start' >> /etc/rc.d/rc.local

启动Denyhost的进程

# /usr/share/denyhosts/daemon-control start

可以查看到Denyhost在运行中

# ps -ef |grep deny

在另外一台机器上使用ssh进行连接,当在连续几次输入错误的密码后,会被自动阻止掉,在一定时内不可以再连接ssh连接记录的日志文件。

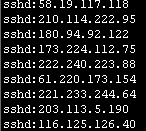

查看我的/etc/hosts.deny文件发现里面已经有135条记录。

# cat /etc/hosts.deny | wc -l

135