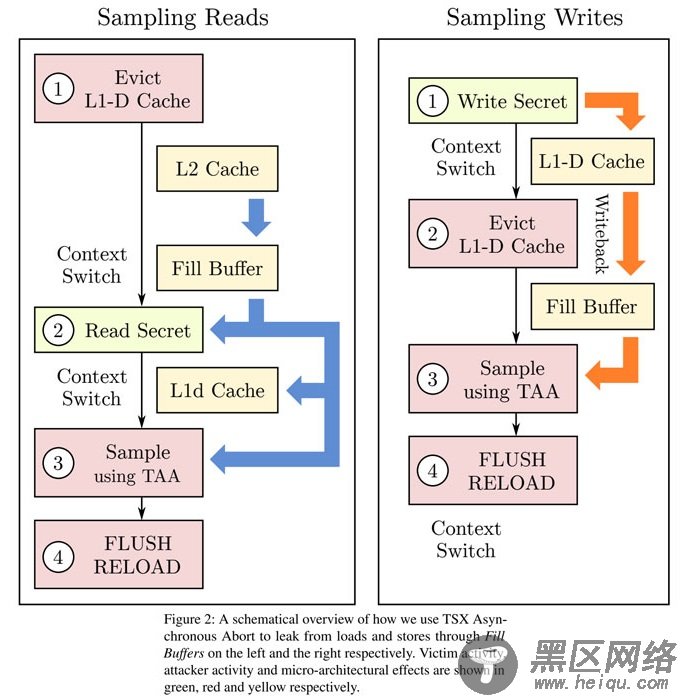

密歇根大学的安全研究人员,刚刚披露了影响英特尔多款处理器的漏洞的详情。作为一种推测执行攻击,编号为 CVE-2020-0549 的 CacheOut 漏洞可被利用来泄露敏感数据,风险等级为中等(6.5)。正如英特尔公告的那样,这种侧载攻击可允许在正确的情况下,推断 L1 数据高速缓存中某些修改的高速缓存行的数据值。

与此前的微体系结构数据采样(MDS)问题不同,攻击者可利用此新漏洞来选择要泄漏的数据,而不必等待数据可用。

更糟糕的是,研究人员证明,它可以绕过几乎所有基于硬件的安全域,包括共同驻留的虚拟机、OS 内核、甚至软件防护扩展(SGX)。

不过英特尔产品保证与安全通信主管 Jerry Bryant 表示,尚未收到在实验室环境之外对该漏洞的任何利用的报告。此前,英特尔已经发布了受此漏洞影响和不受此漏洞影响的处理器列表。

英特尔计划在不久的将来通过 IPU 平台,为受影响的处理器发布微代码更新,感兴趣的朋友,可查看有关此问题的全文(PDF)。

好消息是,AMD 芯片并不受 CacheOut 漏洞的影响,因为该公司未提供与英特尔事务性同步扩展(TSX)类似的功能,但 ARM 和 IBM 公司的产品就难说了。

Linux公社的RSS地址:https://www.linuxidc.com/rssFeed.aspx