Canonical今天发布了针对所有受支持的Ubuntu版本的新Linux内核安全更新,以解决所有受支持架构中的三个漏洞。

新的Linux内核安全更新解决了影响Ubuntu 19.04(Disco Dingo),Ubuntu 18.04 LTS(Bionic Beaver),Ubuntu 16.04 LTS(Xenial Xerus),Ubuntu 14.04 ESM(Trusty Tahr)和Ubuntu 12.04 ESM(Precise Pangolin)操作系统的三个漏洞。

此更新中解决的第一个安全问题是Peter Pi在Linux内核的virtio网络后端(vhost_net)实现中发现的缓冲区溢出(CVE-2019-14835),这可能允许来宾系统中的攻击者执行任意代码。通过导致拒绝服务来托管操作系统或使主机操作系统崩溃。

第二个和第三个Linux内核安全漏洞 (CVE-2019-15031 和 CVE-2019-15030)影响了PowerPC体系结构,这些体系结构在某些情况下错误地处理了设备不可用的异常和中断异常。这些可能允许本地攻击者暴露敏感信息。

敦促用户立即更新他们的系统

Canonical敦促所有Ubuntu用户尽快更新他们的系统到新的Linux内核版本,分别是Ubuntu 19.04和Ubuntu 18.04.3 LTS上的linux-image 5.0.0-29.31, Ubuntu 18.04 LTS上的linux-image 4.15.0-64.73和Ubuntu 16.04.6 LTS上的linux-image 4.4.0-164.192和Ubuntu 14.04 ESM上的linux-image 3.2.0-143.190。

这些是适用于32位和64位系统的新Linux内核版本,但今天的安全补丁也可用于Raspberry Pi 2设备,Snapdragon和OEM处理器,云环境以及Oracle Cloud,Amazon Web Services(AWS- HWE),Amazon Web Services(AWS),Google Cloud Platform(GCP),Google Container Engine(GKE),Google Container Engine(GKE)和Microsoft Azure Cloud系统。

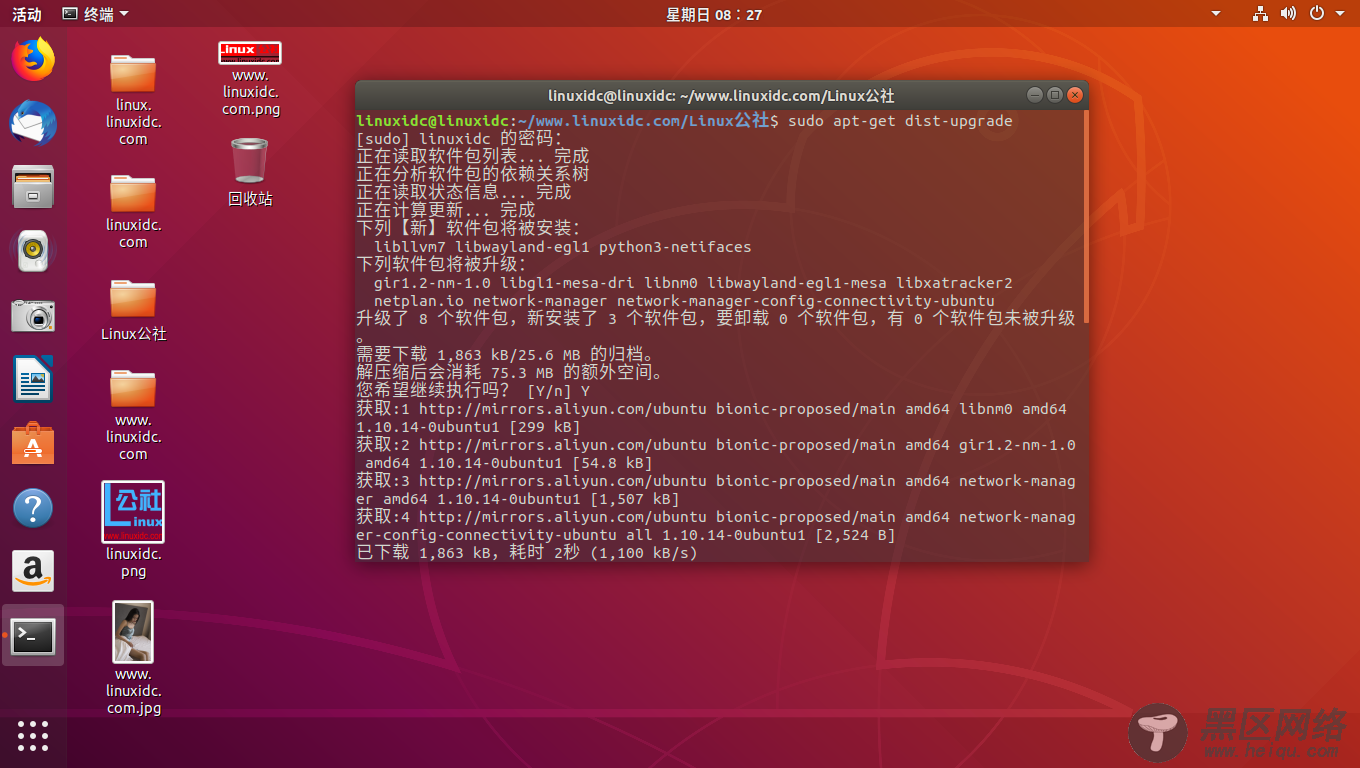

要将Ubuntu安装更新到新的Linux内核版本,请按照https://www.linuxidc.com/Linux/2019-06/159093.htm说明进行操作。或在终端运行 "sudo apt-get update && sudo apt-get full-upgrade"命令。请确保在安装新的Linux内核版本后重新启动系统,并重建您可能已安装的任何第三方模块。